Netzwerk Grundlagen II¶

Netzwerk Grundlagen¶

Aufgaben zu Netzwerkanalyse & Kabeln¶

Glasfaser vs. Kupfer¶

| Welche Faktoren beeinflussen die Signalübertragung in Kupferkabeln und welche Rolle spielt die Dämpfung? |

|---|

| Dämpfung: Signalverlust beim Übertragen. Je länger das Kabel und je höher die Frequenz, desto grösser ist der Verlust. Frequenz: Höhere Frequenzen haben grössere Verluste. Kabelqualität: Bessere Isolierung und dickere Drähte reduzieren die Dämpfung. Widerstand und Impedanz: Zu hoher Widerstand verringert die Signalstärke, und die Impedanz muss stimmen, um Störungen zu vermeiden. Störungen: Äussere elektromagnetische Felder können das Signal stören. Temperatur: Höhere Temperaturen erhöhen den Widerstand und verschlechtern die Übertragung. Dämpfung ist besonders wichtig, weil sie bestimmt, wie weit und in welcher Qualität das Signal übertragen wird. |

| Vergleiche die maximale Übertragungsgeschwindigkeit und Übertragungsdistanz von Twisted-Pair-Kabel (TP) und Glasfaster |

| TP: max. 10 Gbit/s, bis ca. 100 m. Glasfaser: bis 400 Gbit/s, Distanzen bis 100 km. |

| Welche Vorteile bietet Glasfaser gegenüber Twisted-Pair-Kabeln in Bezug auf elektromagnetische Störungen? |

| Glasfaser ist unempfindlich gegenüber elektromagnetischen Störungen, da sie Licht statt elektrische Signale nutzt. |

| Was ist der Unterschied zwischen Singlemode- und Multimode-Übertragung in Glasfaserkabeln? |

| Singlemode: dünner Kern, höhere Reichweite (bis 100 km), teurer. Multimode: dickerer Kern, kürzere Distanzen (max. 2 km), günstiger. |

| Welche maximalen Übertragungsdistanzen sind mit Glasfaserkabeln möglich, und wovon hängt dies ab? |

| Bis zu 100 km. Abhängig von Signalverstärkern, Wellenlänge, Fasertyp (Single-/Multimode). |

| Nennen Sie zwei Gründe, weshalb die Konfektionierungskosten bei Glasfaserkabeln wesentlich höher sind als bei herkömmlichen Netzwerkkabeln wie z. B. Twisted Pair. |

| 1. Präzise Spleisstechnik nötig 2. Empfindliche Stecker und spezielle Werkzeuge erforderlich |

| Welche Kabeltechnologie ist bezüglich der Sicherheit zu bevorzugen? |

| Glasfaser, da keine elektromagnetische Abhörung möglich ist. |

CMD vs. PowerShell¶

| Thema | Erklärung |

|---|---|

| Wozu kann ich CMD nutzen? | - PC steuern - Dateien & Ordner verwalten - Netzwerkdiagnose - Programme starten |

| Wie starte ich CMD? | - Windows + R → "cmd" → Enter - Startmenü → "Eingabeaufforderung" suchen - Als Admin: Rechtsklick → "Als Administrator ausführen" |

| PC-Steuerung über CMD? | - Befehle direkt eingeben - Skripte für Automatisierung nutzen |

| Wichtige CMD-Befehle | - dir → Zeigt Dateien/Ordner - cd → Wechselt Ordner - copy → Kopiert Dateien - del → Löscht Dateien - ipconfig → Netzwerkdetails - tasklist → Laufende Prozesse anzeigen |

| CMD vs. PowerShell | - CMD: Einfach, wenige Funktionen - PowerShell: Modern, mächtiger, Skripting |

| Welche soll ich nutzen? | - Einfache Aufgaben: CMD - Automatisierung & Verwaltung: PowerShell |

Befehle in der PowerShell¶

| Aktion | Befehl |

|---|---|

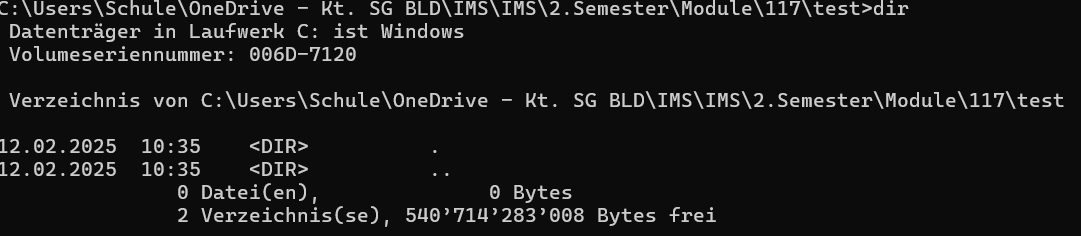

| Inhalt des Verzeichnisses anzeigen | dir |

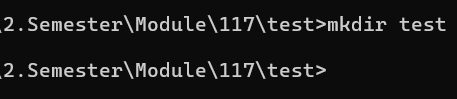

| Neues Verzeichnis anlegen | mkdir [Ordnername] |

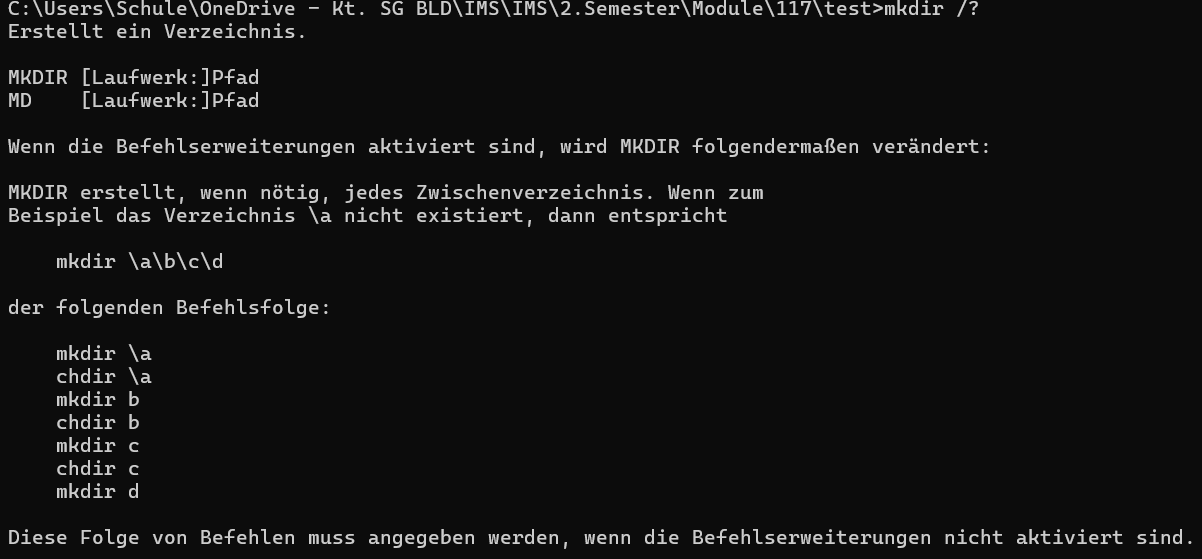

| Hilfe zu einem Befehl erhalten | [Befehl] /? |

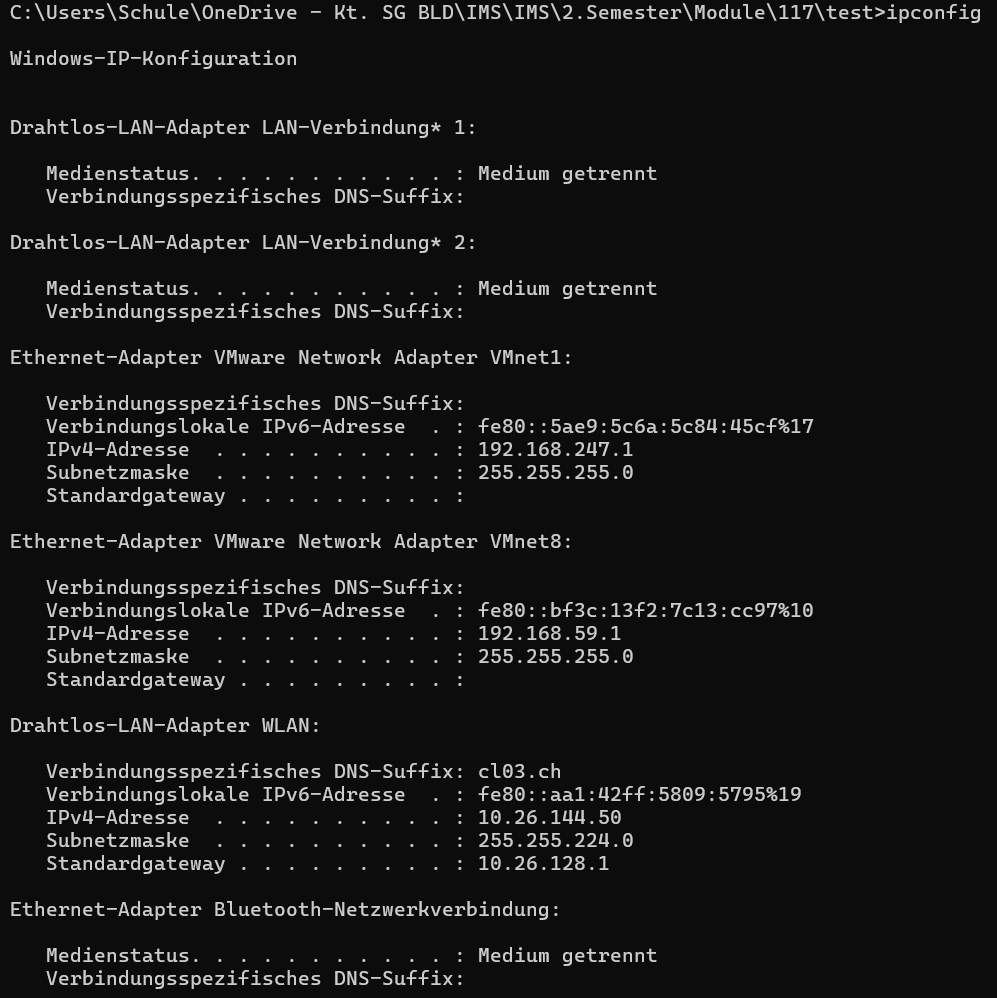

| Eigene IP im lokalen Netzwerk herausfinden | ipconfig |

Netzwerkinformationen mit ipconfig¶

| In welchem Netzwerk befindet sich mein Notebook? |

|---|

| WLAN-Netzwerk cl03.ch |

| Wie lauten die Schlüssel-IP-Adressen IPv4, wie lautete die Netzmaske? |

IPv4: 10.26.144.50 Subnetzmaske: 255.255.224.0 |

| Was ist das Standardgateway? |

10.26.128.1 |

| Wie lauten die IP-Adressen IPv6? |

WLAN: fe80::aa1:42ff:5809:5795%19 VMware VMnet1: fe80::5ae9:5c6a:5c84:45cf%17 VMware VMnet8: fe80::bf3c:13f2:7c13:cc97%10 |

| Was ist der Unterschied zwischen IPv6 und IPv4? |

| IPv4: 32-Bit, begrenzte Adressen IPv6: 128-Bit, nahezu unbegrenzte Adressen |

| Wie finde ich heraus, welche Netzwerkadapter auf dem Notebook aktuell vorhanden sind? |

Mit ipconfig /all |

| Welches sind deren MAC Adressen? |

Stehen in ipconfig /all unter „Physikalische Adresse“ |

| Was sind MAC-Adressen überhaupt? |

| Eindeutige Hardware-Adresse einer Netzwerkkarte |

| Welche weiteren Informationen kann ich aus MAC-Adresse herauslesen? |

| Hersteller, Verbindungstyp (LAN/WLAN) |

Verbindung im Netzwerk prüfen: ping¶

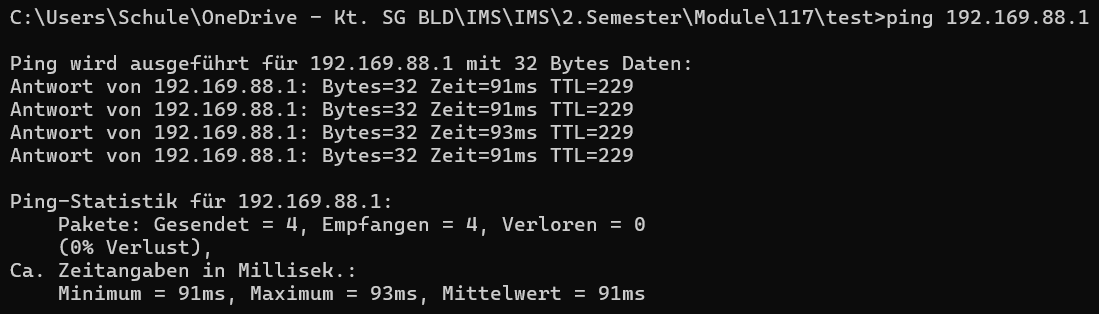

| Pingen Sie das Notebook Ihrer Nachbarin / Ihres Nachbarn an. |

|---|

|

| Berechnen Sie, wie viele "Pings" in einer Sekunde (theoretisch) hin und her gesendet werden könnten. |

| 4 Pings |

Wege eines Paketes: Tracert¶

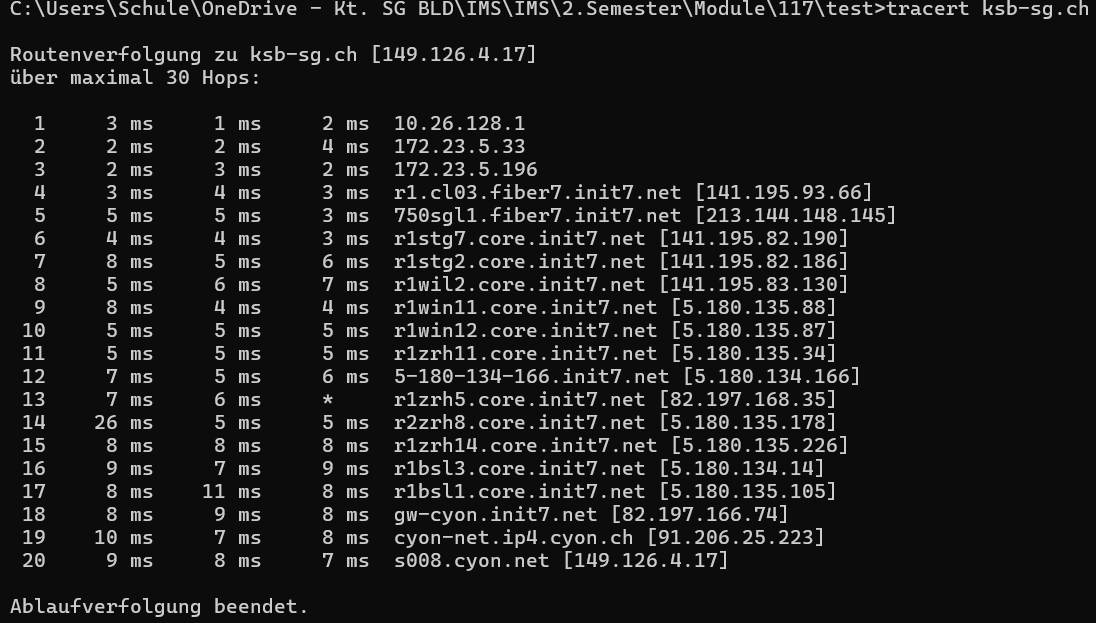

| Wie viele Stellen werden bis zur Homepage der KSB (ksb-sg.ch) durchlaufen? |

|---|

|

IP-Adresse einer URL: nslookup¶

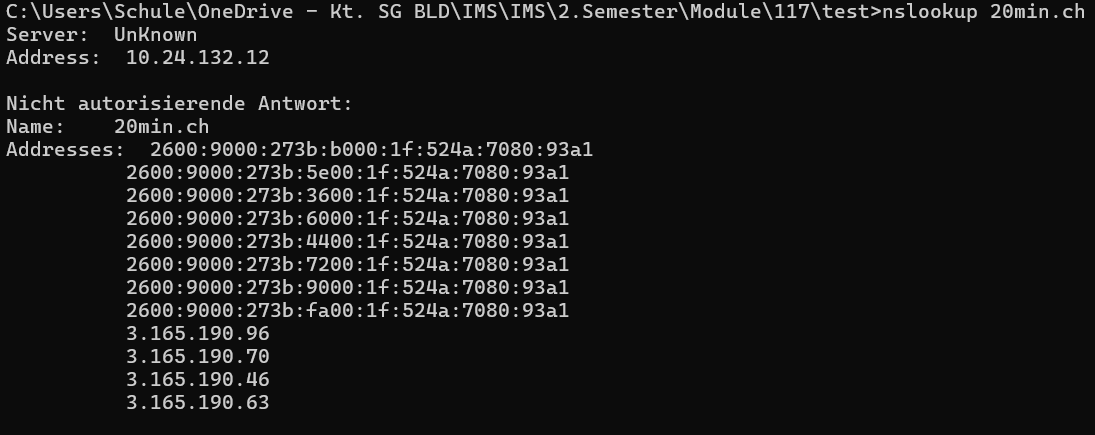

| Wie lautet die IPv4-Adresse von www.20min.ch? |

|---|

|

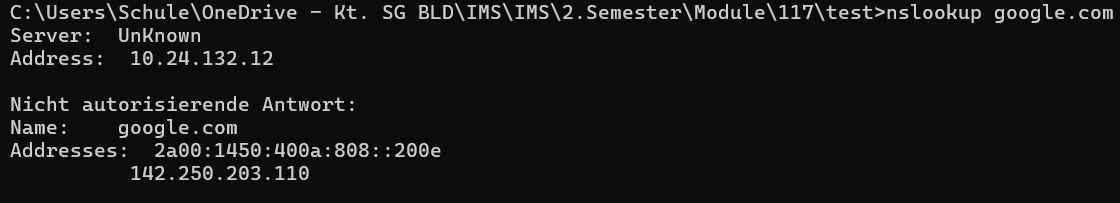

| Wie lauten die IPv6-Adressen von www.google.com? |

|

| Zeigen Sie, dass die IP-Adressen z.B. von google.com auch direkt im Browser eingegeben werden können und funktionieren. |

| geht bei mir nicht |

Aktive Verbindungen anzeigen netstat¶

| Weshalb interessiert mich das überhaupt? |

|---|

| Zeigt aktive Verbindungen und laufende Programme. Hilft, verdächtige Verbindungen oder Malware zu erkennen |

| Welche Informationen lassen sich zusätzlich ableiten? |

| Lokale und entfernte IP-Adressen sowie Ports. |

Verbindungsstatus (LISTEN, ESTABLISHED, etc.). |

Zugehörige Prozesse für gezielte Analyse. |

2.11 Netzwerk Grundlagen 2¶

2. Welche Vorteile hat der Einsatz des Schichtenmodells in der Kommunikation?¶

- Ermöglicht eine klare Strukturierung der Kommunikation.

- Erleichtert die Fehleranalyse und Wartung durch Modularität.

- Unterstützt Interoperabilität zwischen verschiedenen Systemen und Herstellern.

- Neue Technologien können leichter integriert werden, da Änderungen in einer Schicht keine anderen Schichten beeinflussen müssen.

3. Welche Nachteile hat das Schichtenmodell auf Kommunikationslösungen?¶

- Kann zu Overhead führen, da Daten durch mehrere Schichten verarbeitet werden.

- Erhöhte Latenz durch zusätzliche Verarbeitungsschritte.

- Nicht immer effizient, da manche Schichten unnötig sein können.

- Unterschiedliche Interpretationen des Modells können zu Implementierungsproblemen führen.

4. Ausgefüllte Tabelle zu Schichtenmodellen:¶

| Schichtenbezeichnung ISO OSI | Zugehöriges Beispiel | TCP/IP Schichtenmodell |

|---|---|---|

| Anwendungsschicht | HTTP für Webseiten, SMTP für E-Mail | Anwendungsschicht |

| Darstellungsschicht | SSL/TLS für Verschlüsselung, JPEG für Bilder | --- (Teil der Anwendungsschicht) |

| Sitzungsschicht | NetBIOS für Sitzungen zwischen Computern in Windows-Netzwerken | --- (Teil der Anwendungsschicht) |

| Transportschicht | TCP für zuverlässige Kommunikation, UDP für schnellere, aber unzuverlässige Übertragung | Transportschicht |

| Netzwerkschicht | IP für Internetadressierung und Routing | Internetschicht |

| Sicherungsschicht | Ethernet für lokale Netzwerke, PPP für Punkt-zu-Punkt-Verbindungen | Netzwerkschicht |

| Bitübertragungsschicht | Kupferkabel, Glasfaser, WLAN-Übertragungstechnologien | Netzwerkschicht |

2.11¶

Arbeitsblatt zum OSI-Schichtenmodell

OSI-Schichtenmodell – Wahr oder Falsch?¶

Das OSI-Schichtenmodell besteht aus 5 Schichten.

→ Falsch (Es besteht aus 7 Schichten: Bitübertragung, Sicherung, Vermittlung, Transport, Sitzung, Darstellung, Anwendung)

Die Transport-Schicht ist verantwortlich für die Übertragung der Daten über ein Kabel.

→ Falsch (Die physische Übertragung erfolgt in der Bitübertragungsschicht. Die Transportschicht ist für die Zuverlässigkeit und Steuerung der Datenübertragung zwischen Endsystemen zuständig.)

Die Sicherungsschicht erkennt Fehler und Probleme bei der Übertragung der Daten.

→ Wahr (Sie sorgt für Fehlererkennung und Korrekturmechanismen bei der Datenübertragung.)

Die Vermittlungsschicht stellt Adressen bereit und leitet die Pakete von Knotenpunkt zu Knotenpunkt.

→ Wahr (Sie ist für das Routing von Paketen und die IP-Adressierung zuständig.)

Die Darstellungsschicht übersetzt die Daten und stellt sie in einer für uns verständlichen Form dar.

→ Wahr (Sie sorgt für Kodierung, Verschlüsselung und Datenkomprimierung.)

Die Anwendungsschicht ist die Schicht, mit der wir in erster Linie interagieren und die die Verbindung zu den unteren Schichten herstellt.

→ Wahr (Sie bietet Dienste für Anwendungen wie Webbrowser, E-Mail oder Dateiübertragungen.)

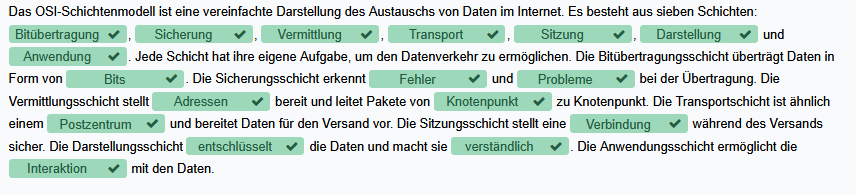

Lückentext: OSI-Schichtenmodell¶

Das OSI-Schichtenmodell ist eine vereinfachte Darstellung des Austauschs von Daten im Internet. Es besteht aus sieben Schichten:

Bitübertragung, Sicherung, Vermittlung, Transport, Sitzung, Darstellung und Anwendung.

Jede Schicht hat ihre eigene Aufgabe, um den Datenverkehr zu ermöglichen.

Die Bitübertragungsschicht überträgt Daten in Form von Bits.

Die Sicherungsschicht erkennt Fehler und Probleme bei der Übertragung.

Die Vermittlungsschicht stellt Adressen bereit und leitet Pakete von Knotenpunkt zu Knotenpunkt.

Die Transportschicht ist ähnlich einem Postzentrum und bereitet Daten für den Versand vor.

Die Sitzungsschicht stellt eine Verbindung während des Versands sicher.

Die Darstellungsschicht entschlüsselt die Daten und macht sie verständlich.

Die Anwendungsschicht ermöglicht die Interaktion mit den Daten.

Beschreibung des OSI-Schichtenmodells und der Aufgaben der Schichten¶

Das OSI-Schichtenmodell (Open Systems Interconnection) ist ein Referenzmodell für die Netzwerkkommunikation, das in sieben Schichten unterteilt ist. Jede Schicht hat eine spezifische Aufgabe und arbeitet mit der darüber- oder darunterliegenden Schicht zusammen.

Die 7 Schichten und ihre Aufgaben:¶

- Bitübertragungsschicht (Physical Layer)

- Überträgt physische Signale über Kabel, Funk oder Glasfaser.

- Wandelt Daten in elektrische, optische oder Funk-Signale um.

- Sicherungsschicht (Data Link Layer)

- Erkennt und korrigiert Übertragungsfehler.

- Regelt den Zugriff auf das Übertragungsmedium.

- Vermittlungsschicht (Network Layer)

- Zuständig für Routing und Adressierung von Datenpaketen.

- Verwendet IP-Adressen, um Daten durch Netzwerke zu leiten.

- Transportschicht (Transport Layer)

- Sorgt für eine zuverlässige Datenübertragung zwischen Endgeräten.

- Nutzt TCP (zuverlässig) oder UDP (schnell, aber unzuverlässig).

- Sitzungsschicht (Session Layer)

- Erstellt, verwaltet und beendet Sitzungen zwischen Anwendungen.

- Synchronisiert den Datenaustausch.

- Darstellungsschicht (Presentation Layer)

- Übersetzt, verschlüsselt und komprimiert Daten für Anwendungen.

- Beispielsweise SSL/TLS für sichere Kommunikation.

- Anwendungsschicht (Application Layer)

- Benutzerschnittstelle zu Netzwerkdiensten wie HTTP, FTP, E-Mail.

- Ermöglicht Programme wie Webbrowser und Mail-Clients.

Erklärung der Sicherungsschicht im OSI-Schichtenmodell¶

Die Sicherungsschicht (Data Link Layer) ist die zweite Schicht des OSI-Modells und sorgt für eine fehlerfreie Übertragung von Datenpaketen innerhalb eines Netzwerks.

Aufgaben der Sicherungsschicht:¶

- Fehlererkennung und -korrektur:

- Verhindert Datenverluste durch Mechanismen wie CRC (Cyclic Redundancy Check). - Datenflusskontrolle:

- Verhindert Überlastungen durch Flusskontrollmechanismen. - MAC-Adressen-Verwaltung:

- Ordnet Netzwerkteilnehmern eindeutige MAC-Adressen zu. - Rahmenbildung (Framing):

- Strukturiert Daten für eine effiziente Übertragung.

Beispiel-Protokolle:

- Ethernet (IEEE 802.3)

- WLAN (IEEE 802.11)

- PPP (Point-to-Point Protocol)

Warum ist das OSI-Schichtenmodell wichtig für den Datenaustausch im Internet?¶

Das OSI-Schichtenmodell spielt eine entscheidende Rolle im Datenaustausch im Internet, weil es eine standardisierte Struktur für die Kommunikation zwischen verschiedenen Systemen bietet.

Wichtige Vorteile des OSI-Modells:¶

- Standardisierung der Kommunikation:

- Geräte verschiedener Hersteller können miteinander kommunizieren.

- Protokolle sind unabhängig voneinander und können leichter aktualisiert werden.

- Modularität und Flexibilität:

- Jede Schicht erfüllt eine eigene Funktion, wodurch Änderungen in einer Schicht keinen Einfluss auf die anderen Schichten haben.

- Fehlersuche und Diagnose:

- Da jede Schicht klar definierte Aufgaben hat, können Netzwerkprobleme leichter identifiziert und behoben werden.

- Effiziente Datenübertragung:

- Die Unterteilung in Schichten ermöglicht eine optimale Nutzung der Netzwerkressourcen.

- Sicherheit und Datenverschlüsselung:

- Die Darstellungsschicht kümmert sich um Verschlüsselung und Kompression, was die Sicherheit und Effizienz verbessert.

- Unterstützung verschiedener Netzwerktypen:

- Das OSI-Modell ist nicht auf eine Technologie beschränkt, sondern funktioniert mit LAN, WLAN, Glasfaser und anderen Übertragungsmethoden.

2.12¶

Arbeitsblatt zum TCP/IP Modell¶

-

Aufgabe: Wahr oder Falsch?¶

-

Falsch: Das TCP/IP-Modell besteht aus sieben Schichten.

-

Falsch: Die Transport-Schicht verwendet das Protokoll TCP für kleine Datenmengen.

-

Wahr: Die Anwendungsschicht regelt die eigentliche Kommunikation über das Netzwerk.

-

Wahr: Das Modell wurde inzwischen auf fünf Schichten überarbeitet.

-

Wahr: Die Sicherungsschicht überprüft, ob die Daten korrekt übermittelt wurden.

-

Wahr: Die Bildübertragungsschicht ist für die Verbindung zwischen zwei Geräten im Netzwerk zuständig.

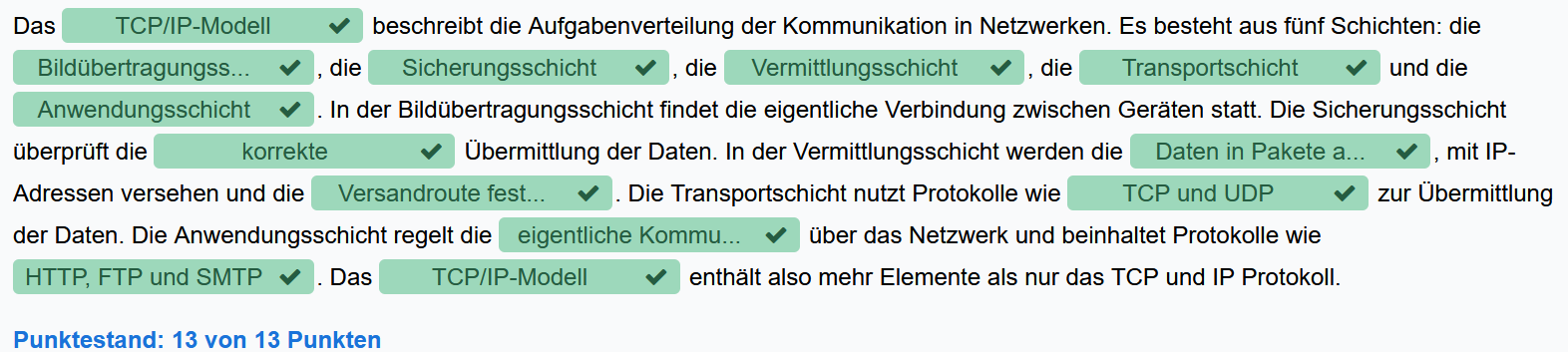

2. Aufgabe: Lückentext¶

Das TCP/IP-Modell beschreibt die Aufgabenverteilung der Kommunikation in Netzwerken. Es besteht aus fünf Schichten:

-

Bildübertragungsschicht, die Sicherungsschicht, die Vermittlungsschicht, die Transportschicht und die Anwendungsschicht.

-

In der Bildübertragungsschicht findet die eigentliche Verbindung zwischen Geräten statt.

-

Die Sicherungsschicht überprüft die korrekte Übermittlung der Daten.

-

In der Vermittlungsschicht werden die Daten in Pakete zerlegt, mit IP-Adressen versehen und die Versandroute festgelegt.

-

Die Transportschicht nutzt Protokolle wie TCP und UDP zur Übermittlung der Daten.

-

Die Anwendungsschicht regelt die eigentliche Kommunikation über das Netzwerk und beinhaltet Protokolle wie HTTP, FTP und SMTP.

Das TCP/IP-Modell umfasst also mehr als nur das TCP- und IP-Protokoll.

Ergänzende Informationen¶

OSI Schichtenmodell¶

Das Open Systems Interconnection (OSI) Modell beschreibt die Kommunikation in Netzwerken als abstraktes Konzept in sieben Schichten.

Schichten des TCP/IP-Modells¶

-

Netzzugangs-Schicht: Überträgt Daten physisch im Netzwerk.

-

Internet-Schicht: Zerlegt Daten in Pakete, vergibt IP-Adressen und legt Versandrouten fest.

-

Transport-Schicht: Stellt Verbindungen zwischen Geräten her und übermittelt Daten.

-

Anwendungs-Schicht: Bietet Programmen Zugriff auf Netzwerkkdienste und steuert die Kommunikation.

Protokolle¶

-

TCP (Transmission Control Protocol): Gewährleistet zuverlässige Datenübertragung.

-

IP (Internet Protocol): Zuständig für eindeutige Adressierung und Weiterleitung von Daten.

-

FTP, SMTP, HTTP: Protokolle für Dateiübertragung, E-Mail-Versand und Webseitenkommunikation.